Lorsqu'on va acheter une baguette à la boulangerie, il nous semblerait étrange que la boulangère nous propose tel produit en lien avec d'autres achats dans d'autres boutiques. Les rapports que l'on entretient avec l'Internet sont à gérer de la même façon.

Les données personnelles⚓

Données personnelles : des enjeux économiques énormes⚓

Définition : Collecte et exploitation des données personnelles

Toutes les traces numériques que nous laissons par notre activité en ligne constituent autant de données personnelles que nous abandonnons volontairement ou involontairement à de très nombreuses entreprises qui ne vivent que grâce à ça, dont le modèle économique est basé uniquement sur la collecte, l'exploitation et la revente de ces données, bien souvent sans notre consentement, ou du moins en ayant obtenu notre consentement de manière détournée (#DarkPatterns) :

Voir au bas de cette page le dossier spécial de la CNIL à ce sujet.

Rappel : Les données personnelles : une manne économique

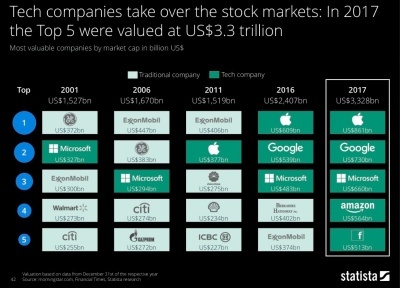

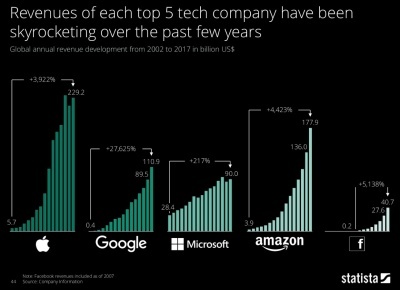

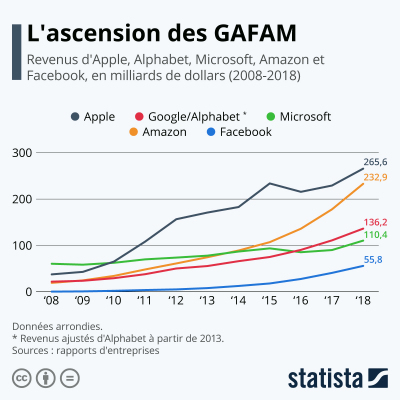

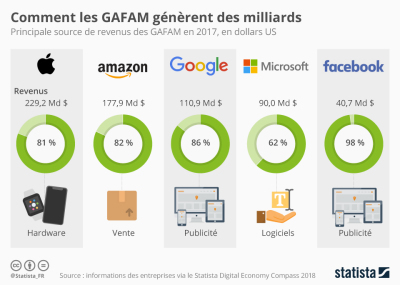

Avec ces quelques images, on se rend compte de l'importance des enjeux liés à l'exploitation de nos données personnelles par ces « géants » d'internet, à travers les sommes astronomiques de leurs revenus (dans une moindre mesure pour Apple dont le modèle économique est davantage lié au matériel qu'il vend).

Où l'on s'aperçoit au passage qu'on parle bien de « GAFAM », sans oublier le « M » de Microsoft, contrairement à ce qu'on a tendance à voir en ce moment dans les médias qui ne parlent que de « GAFA », on se demande bien pourquoi...

Les 5 plus grosses entreprises mondiales par leur valeur en bourse (plus de 3300 milliards de dollars en tout) sont désormais toutes dans le domaine des technologies et du numérique.

Il n'y en avait qu'une seule sur 5 de 2001 à 2011 (Microsoft puis Apple).

Explosion des revenus annuels depuis des années

Leurs revenus annuels ont littéralement explosé entre 2002 et 2017, avec des évolutions relativement inconcevables si on les exprime en pourcentage puisqu'on observe des chiffres comme + 4400 % pour Amazon par exemple, ou « mieux » encore avec un + 27000 % pour Google !

L'évolution de ces revenus annuels, en milliards de dollars, sur un même graphique pour ces 5 entreprises, de 2008 à 2018.

Youtube double ses revenus

Sur les deux seules dernières années, de 2017 à 2019, YouTube a carrément doublé ses revenus publicitaires !

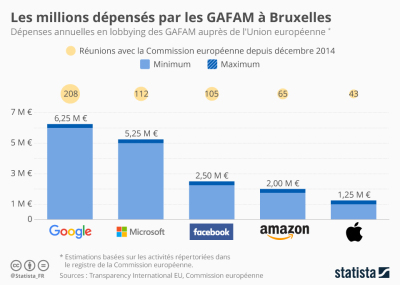

Un lobbying toujours plus puissant en Europe…

Évidemment, des sommes importantes sont dépensées par ces entreprises en opérations de lobbying, en tout premier lieu auprès de la Commission Européenne à Bruxelles. On comprend aisément pourquoi.

… et aux USA

Ces entreprises étant toutes américaines, elles consacrent des sommes encore plus importantes pour leur lobbying auprès du gouvernement fédéral à Washington.

Le point commun entre ces deux derniers graphiques ? Google est l'entreprise qui dépense le plus pour influencer les gouvernements et imposer sa présence, bien qu'ayant un revenu annuel plus faible que Amazon ou Apple.

Comment les GAFAM génèrent leurs milliards ?

Pour Google et Facebook (sans aucune surprise, malheureusement), c'est bien la publicité qui leur rapporte le plus d'argent, qui constitue le cœur de leur modèle économique.

Ce sont bien ces deux entreprises qui sont les plus avides de données personnelles.

En 2018

En 2020

Paradis fiscaux…

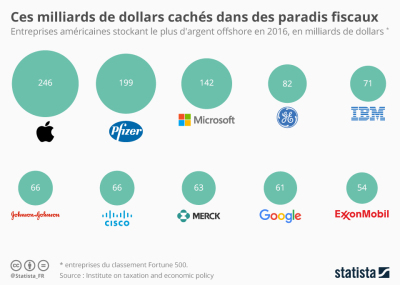

Il faut bien mettre à l'abri tous ces milliards de dollars récoltés annuellement, on retrouve donc logiquement 3 de ces 5 entreprises GAFAM dans le Top10 des entreprises américaines qui stockent le plus d'argent dans des paradis fiscaux.

On ne sait jamais, des fois qu'on leur ferait payer des impôts dessus...

Mais puisqu'on vous dit que c'est légal ! C'est de « l'optimisation fiscale ».

Complément :

Le laboratoire d'innovation numérique de la CNIL (LINC) publie son 6e cahier Innovation et prospective, « La Forme des choix - Données personnelles, design et frictions désirables » : une exploration des enjeux du design dans la conception des services numériques, au prisme de la protection des données et des libertés.

Où sont détaillées et étudiées certaines pratiques méprisables dans le design d'interface, comme ces fameux dark patterns cités plus haut, pour arriver à obtenir un consentement de manière abusive, parce que tous les moyens sont bons pour collecter un maximum de données personnelles.

Le RGPD⚓

: : :

La loi n° 2018-493 du 20 juin 2018, promulguée le 21 juin 2018, qui modifie la loi Informatique et Libertés du 6 janvier 1978

Le Règlement Général sur la Protection des Données (RGPD) en vigueur depuis le 25 mai 2018

=> simplification des démarches et responsabilisation de tous les acteurs

Rappel : Principes :

Limitation des finalités et minimisation des données (proportionnalité) :

Les données à caractère personnel ne peuvent être traitées qu'en vue d'une finalité déterminée, explicite et légitime au regard des missions de l'établissement.

Seules peuvent être collectées les données adéquates et pertinentes au regard de ce qui est nécessaire à la finalité et à l'objectif du traitement de données à caractère personnel.

Renforcement de la transparence :

Les données concernant des personnes peuvent être collectées à la condition essentielle que ces dernières aient été informées de cette opération

Une information claire, intelligible et aisément accessible aux personnes concernées par les traitements de données doit être mise en place.

L'usager doit être informé de la finalité, de la durée de conservation des données, du ou des destinataires, etc.

Renforcement du droit des usagers : Les droits doivent être communiqués à l'usager (Cf. image ci-contre)

Les données dites sensibles :

Les données sensibles forment une catégorie particulière des données personnelles.

Ce sont des informations qui révèlent la prétendue origine raciale ou ethnique, les opinions politiques, philosophiques ou religieuses, l'appartenance syndicale, la santé ou la vie sexuelle d'une personne physique.

Sécurité et confidentialité : Le responsable de traitement est tenu de prendre les dispositions nécessaires pour préserver la sécurité des données et notamment empêcher qu'elles soient déformées, endommagées ou que des personnes non autorisées y aient accès.

Définition : Donnée à caractère personnel :

« Toute information relative à une personne physique identifiée ou qui peut être identifiée, directement ou indirectement, par référence à un numéro d'identification ou à un ou plusieurs éléments qui lui sont propres ».

Définition : Donnée sensible :

Information qui révèle les origines raciales ou ethniques, les opinions politiques, philosophiques ou religieuses, l'appartenance syndicale, la santé ou la vie sexuelle d'une personne physique.

Publier sur soi-même : comment ruiner son identité numérique ?⚓

Il suffit de naviguer sur des sites tels que Youtube ou Dailymotion pour trouver rapidement et très facilement des vidéos dans lesquelles les adolescents se retrouvent dans des situations ridicules, humiliantes et préjudiciables. Nous constatons depuis quelques temps un phénomène nouveau : alors qu'auparavant, les jeunes se retrouvaient dans une vidéo sur Internet contre leur gré, il semble désormais qu'ils le fassent d'eux-mêmes, se filmant à l'aide de leur webcam par exemple ; le but d'un tel comportement étant de « faire le buzz » c'est-à-dire obtenir un maximum de visites, de commentaires, faire en sorte qu'on parle d'eux, même si c'est en mal. Ils deviennent alors « populaires » et il semblerait que ce soit leur seule préoccupation.Les chiffres montrent qu'un jeune sur cinq a déjà posté une vidéo de lui sur Internet. En voici quelques exemples édifiants !

Exemple : Comment boire un Ricard ?

Exemple : Damien interprète "Casquette à l'envers"

Exemple : Des images...

La même chose peut être constatée sur des sites comme Facebook ou sur des blogs à propos de photos.

Complément : Ne laisse pas ton image t'échapper

Une vidéo dont vous êtes l'acteur...

Avoir plusieurs profils⚓

Parfois donner son vrai nom est indispensable, cela permet d'être crédible dans le cadre professionnel, ou de respecter le cadre légal des activités liées à l'identité civile.

D'autre fois, il est préférable d'utiliser un pseudo[*] , qui permet d'être reconnu, au sein d'un groupe de personnes partageant une même activité, un même centre d'intérêt, tout en préservant sa vie privée.

Attention :

Attention, même sous un pseudonyme, l'internaute est responsable de ses actes et de ses propos.

Faire usage de sa liberté d'expression⚓

Définition : Liberté d'expression

La liberté d'expression est un principe fondamental qui permet à chacun d'exprimer librement ses idées, ses opinions, car « la libre communication des pensées et des opinions est un des droits les plus précieux de l'homme »

(art. 11 DDHC). Cette liberté d'expression et d'opinion peut s'exercer sur tout support de communication et notamment sur le réseau Internet : la loi pour la confiance dans l'économie numérique réaffirme clairement ce principe en précisant que « la communication au public par voie électronique est libre »

.

Conseil :

Vous avez tout à fait le droit de vous exprimer, sur Internet ou sur un autre support, mais il faut le faire avec respect.

Toute personne nommée ou désignée dans un communiqué en ligne et qui lui porte atteinte peut demander la suppression ou la correction du message à l’éditeur du service.

La réponse doit avoir la même longueur et la même visibilité que le message initial qui lui portait atteinte.

Le droit de réponse peut être exercé en la postant sur le forum ou le blog à l’origine du message litigieux.

Conseil : mémo tice sur les blogs

Respecter la vie privée et le droit à l'image⚓

Hypothèse :

Un jeune homme a filmé une amie lors d'une soirée et a diffusé la vidéo sur Internet (réseau social, blog). Il a volontairement capté l'image de la jeune fille à son insu et la vidéo a fait le tour du lycée sans son consentement.

Rappel :

« Chacun a droit au respect de sa vie privée »

suivant l'article 9 du code civil. Les articles 226-1 à 226-7 du code pénal sanctionnent les atteintes à la vie privée. (Voir en particulier les articles 226-1[*] et 226-2[*])

Méthode : Pour diffuser des informations relatives à la vie privée

il faut une autorisation préalable de la personne ou de son représentant légal qui définit précisément les conditions de diffusion : nature des informations, support, durée... En cas de contestation, c'est à l'auteur de la publication de prouver qu'il a obtenu l'autorisation de publier : il est donc conseillé d'obtenir une autorisation écrite.

Attention : Cas particulier des personnes mineures

Pour un enfant mineur, il faut obtenir l'autorisation du représentant légal : parent(s) titulaire(s) de l'autorité parentale, tuteur.

Complément : Exceptions au droit à la vie privée

Pour des personnages publics ou pour des faits d'actualité, notamment justifiées par le droit à l'information, la jurisprudence a admis quelques exceptions au droit à la vie privée.

Respecter la dignité de chacun⚓

Hypothèse :

Un élève décide de se moquer d'un autre du même établissement scolaire en prenant des photos de lui à son insu avec son téléphone portable. Il modifie, déforme l'image captée pour la rendre injurieuse à l'égard de la personne représentée, puis la publie sur un réseau social avec des commentaires dégradants. La photo déformée permet d'identifier la personne, au moins pour les élèves fréquentant le même établissement. L'auteur de la publication s'est rendu coupable d'une infraction de presse.

Rappel :

Il n'est pas envisageable, par exemple, qu'une personne utilise son blog ou son site personnel pour :

insulter, critiquer ou salir la réputation d'une autre personne, qu'il s'agisse d'un élève, d'un professeur que l'on connaît bien, ou que l'on a croisé dans l'enceinte d'un établissement scolaire, ou encore d'une personne qu'on connaît à peine, voire pas du tout ;

tenir des propos racistes, avilissants ;

inciter à la violence à l'encontre de qui que ce soit.

Les injures, la diffamation, la diffusion d'images détournées de leur contexte, le harcèlement moral, les agressions physiques filmées, le chantage à l'égard d'un individu pour extorquer de l'argent, etc. sont autant d'infractions pénalement sanctionnées qui s'appliquent aussi sur Internet, peu importe la personne qui en est à l'origine (un élève, un enseignant, etc.).

Conseil :

la loi considère que c'est l'auteur d'un contenu qui en est responsable pénalement ; ainsi, l'éditeur (le propriétaire) d'un blog n'encourt aucune condamnation du fait des billets injurieux ou diffamants postés par des tiers sur son blog, sauf s'il en a eu connaissance avant la mise en ligne ou si, après en avoir eu connaissance, il n'a pas retiré rapidement ce billet. Il en est de même des auteurs de contenus déposés sur une plateforme vidéo (Youtube, Dailymotion), des photos dégradantes, des commentaires outrageants à l'égard de tiers déposés sur un réseau social.

Recevoir fréquemment des messages d'une quelconque personne nous incitant à communiquer nos données personnelles, à céder de l'argent, ou nous menaçant de représailles, c'est être victime d'un cyberharcèlement qu'il faut dénoncer à ses proches, ses enseignants, à la gendarmerie.

Sans le vouloir, on peut visualiser des contenus portant atteinte à la dignité de tiers ou incitant à la discrimination raciale, à la haine, à la pornographie. Ces contenus choquants doivent être signalés à notre entourage et l'on peut aussi appeler la ligne d'assistance Net écoute[*] au 0820 200 000.

D’une manière générale, un contenu qui perturbe est un contenu dont on doit parler à un adulte, qu’il s’agisse de sa famille, de son enseignant ou d’un surveillant.

Complément : Le cyber-harcèlement

Le cyber-harcèlement est le fait d'utiliser les nouvelles technologies d'information et de communication pour humilier ou intimider un autre élève, de manière répétée dans le temps.

Le cyber-harcèlement se pratique via les téléphones portables, messageries instantanées, forums, chats, jeux, courriers électroniques, réseaux sociaux, etc.

Il peut prendre plusieurs formes telles que :

les intimidations, insultes, moqueries ou menaces en ligne

la propagation de rumeurs

le piratage de comptes et l'usurpation d'identité digitale

la création d'un sujet de discussion, d'un groupe ou d'une page sur un réseau social à l'encontre d'un camarade de classe

la publication d'une photo ou d'une vidéo de la victime en mauvaise posture

Le cyber-harcèlement se distingue du harcèlement physique à plusieurs niveaux :

La diffusion massive et instantanée des messages peut toucher un très large public, sans aucun contrôle.

Les contenus diffusés peuvent demeurer en ligne, même si le harcèlement cesse.

Le harceleur peut rester anonyme en agissant caché derrière un pseudo, et ne jamais se dévoiler.

Des violences conjointes

Les élèves victimes de cyber-harcèlement sont souvent également victimes de harcèlement au sein de l'École. Pour les agresseurs, internet offre une cour de récréation virtuelle dans laquelle ils peuvent poursuivre leurs actions.

Exposée 24 h/24 et 7 j/7, la victime connaît un état d'insécurité permanent, et se sent encore plus isolée et fragilisée.

Méthode : Idéalement

Un outil⚓

Une compétence essentielle⚓

Flouter un visage ou une partie d'une photo

Pour publier une photo sur laquelle une ou des personnes sont visibles, il est nécessaire d'avoir leur autorisation mais il n'est pas toujours possible de l'obtenir... Dans ce cas, on prendra la précaution de flouter le visage des personnes visibles pour suivre les règles de publication relatives au respect de la vie privée.

Il est essentiel de savoir effectuer cette action. Elle peut être réalisée au moyen d'un simple logiciel gratuit de retouche d'image, comme Photofiltre http://www.photofiltre-studio.com/pf7.htm pour citer un des plus connus dans l'éducation, ou bien, encore plus simplement et rapidement, au moyen d'un service en ligne spécialement dédié : FacePixelizer https://www.facepixelizer.com/fr/

➜ Ce service en ligne fonctionne de manière plus satisfaisante dans le navigateur Google Chrome (en particulier, les réglages manuels de l'intensité du floutage ou de la pixellisation).

Paramétrer ses réseaux sociaux⚓

Facebook⚓

Pas de Facebook avant 13 ans

Vérifier les paramètres de confidentialité

Ne jamais communiquer ses mots de passe et se déconnecter

Choisissez vos amis: ne pas confondre amis et connaissances

Ne pas diffuser vos données personnelles

Apprenez à dire non, à refuser des amis, des photos, d'être taggué, de rejoindre des groupes

N'hésitez pas à bloquer des amis qui vous importunent et à signaler l'auteur

Réfléchissez avant de publier des photos qui pourraient se révéler gênantes pour vous et vos amis aujourd'hui et dans l'avenir

Une photo publiée sans autorisation ? Vous pouvez demander à la personne de la retirer,

Réfléchir avant de publier, de cliquer et d'agir sur Facebook. Même si l'on supprime son compte (la firme met environ 1 mois à avaliser ce choix), des informations demeurent dans les centres de données de Facebook pendant 90 jours.

Vérifier régulièrement le niveau d'exposition de son compte profil Facebook via le menu « contrôler la confidentialité que de ce que vous publiez ».

Protéger ses informations de base. Définir l'exposition des renseignements biographiques : informations liées au profil comme la commune ou l'employeur et se rappeler que ce qui est partagé avec les « amis d'amis » peut exposer les informations à des dizaines de milliers d'inscrits à Facebook.

Être conscient des informations que l'on ne peut pas protéger. Nom et prénom sont publics tout comme l'image du public. Pour protéger son identité, ne pas utiliser une photographie ou en faire figurer une qui n'affiche pas son visage.

Rendre « non public » ses statuts Facebook. De base, les informations publiées sont publiques. Il s'agit d'utiliser la fonction « limiter la visibilité des anciennes publications » dans les « paramètres de confidentialité » par la limitation de l'audience des publications ouvertes aux amis des amis ou au public.

Désactiver l'identification automatique du visage (photo) et des contenus dans les paramètres de confidentialité (option « journal et identification »).

Bloquer les applications et les sites qui « espionnent » via les paramètres de confidentialité > « publicités, applications et sites Web » aussi bien pour les « applications que vous utilisez » que l'option « comment les autres transmettent vos informations aux applications qu'ils utilisent ».

On peut choisir quel contenu ou pas mettre à disposition sur son mur pour tout ami « Facebook » La confidentialité s'opère aussi à ce niveau.

Désactiver son compte Facebook est également une possibilité. Même en cas de désactivation, la firme conserve les données de profil mais le compte est temporairement inaccessible. Supprimer un compte rend inaccessibles les mêmes données personnelles liées à ce compte de façon définitive.

Extrait de l'article en ligne Netpublic